Recentemente, encontrei um relatório que detalhava "a mãe de todos os vazamentos" ou, para ser mais preciso, o vazamento de uma vasta coleção de dados roubados durante uma série de ataques a várias empresas e serviços on-line, incluindo o LinkedIn e o Twitter (agora X). A coleção de dados supostamente incluía 26 bilhões de registros repletos de informações confidenciais, como dados governamentais e credenciais de login.

Esse número de registros comprometidos supera os vazamentos conhecidos anteriores: basta considerar o vazamento de dados do Cam4 em 2020, que expôs quase 11 bilhões de registros, ou o vazamento no Yahoo em 2013, que comprometeu três bilhões de contas de usuários. A chamada Collection No.1 em 2019 expôs 773 milhões de logins e senhas previamente roubados de várias organizações, seguidos por mais quatro "coleções" desse tipo apenas algumas semanas depois.

A conclusão de tudo isso é que, mesmo que você aplique medidas rigorosas de segurança pessoal, as credenciais de sua conta ainda podem ficar presas nessas coleções, principalmente devido a vazamentos em grandes empresas. Isso levanta o seguinte questionamento: como podemos descobrir se nossos dados de login foram comprometidos?

Informações das empresas

As empresas podem estar sujeitas a requisitos regulatórios específicos, como a Lei Geral de Proteção de Dados no Brasil, que as obrigam a divulgar incidentes de segurança digital e vulnerabilidades não corrigidas. Nos Estados Unidos, por exemplo, as empresas de capital aberto devem informar incidentes cibernéticos significativos à Comissão de Valores Mobiliários dos EUA (SEC) em até 96 horas, ou quatro dias úteis, após a ocorrência.

Essa transparência pode não apenas ajudar a aumentar a confiança do cliente, mas também informá-lo se suas contas ou dados tiverem sido comprometidos. Normalmente, as empresas notificam os usuários sobre vazamentos de dados por e-mail, mas como os registros da SEC são públicos, ou seja, você pode tomar conhecimento desses incidentes por outras fontes, possivelmente até mesmo por meio de notícias que os cobrem.

Minha senha foi vazada?

Talvez a maneira mais fácil de verificar se algum dos seus dados foi exposto em um vazamento de dados seja acessar haveibeenpwned.com. O site tem uma ferramenta gratuita que pode informar a você quando e onde seus dados, como endereço de e-mail ou senhas, apareceram.

Basta você digitar seu endereço de e-mail, clicar em "pwned?" e pronto. Aparecerá uma mensagem informando o status de segurança das suas credenciais, bem como o vazamento exato em que elas estiveram envolvidas. Para os sortudos, o resultado será verde, indicando que não houve pwnage, e para os menos afortunados, o site ficará vermelho, indicando em qual incidente ou vazamentos de dados seus dados de login apareceram.

Navegador da Web

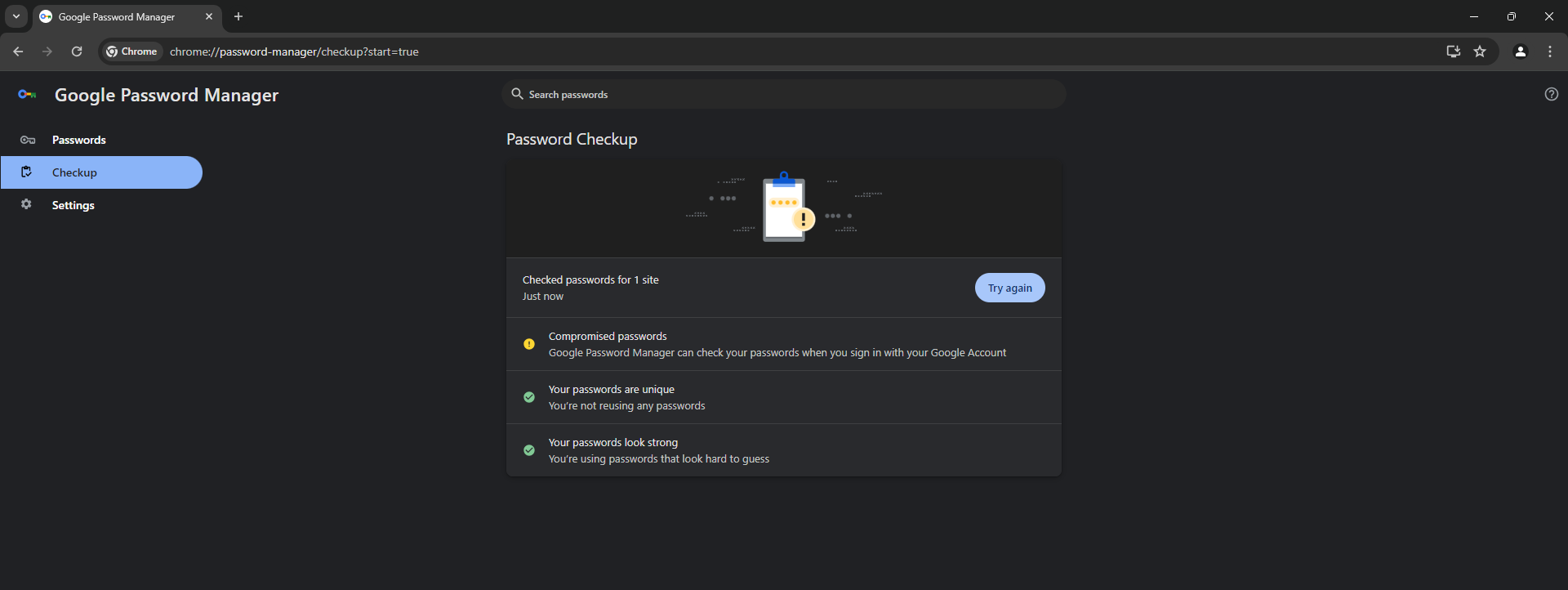

Alguns navegadores da Web, como o Google Chrome e o Firefox, podem verificar se suas senhas foram incluídas em algum vazamento de dados conhecido. O Chrome também pode sugerir senhas mais fortes por meio de seu módulo de gerenciador de senhas ou oferecer outros recursos para melhorar a segurança delas.

No entanto, talvez você queira ir além e usar um gerenciador de senhas que tenha um histórico comprovado de levar a segurança dos dados a sério, inclusive por meio de criptografia forte. Além disso, essas ferramentas geralmente incluem um software de segurança confiável em várias camadas.

Gerenciadores de senhas

Os gerenciadores de senhas são inestimáveis quando se trata de lidar com uma grande coleção de credenciais de login, pois eles podem armazená-las com segurança e gerar senhas complexas e exclusivas para cada uma das suas contas on-line. Não é preciso dizer, no entanto, que você precisa usar uma senha mestra forte, mas memorável, que contenha "as chaves do seu reino".

Por outro lado, esses cofres de senhas não são imunes a ataques e continuam sendo alvos atrativos para cibercriminosos, por exemplo, como resultado de ataques de Credential stuffing ou ataques que exploram vulnerabilidades de software. Ainda assim, os benefícios, como a verificação filtrada de senhas e a integração com sistemas de autenticação em dois fatores (2FA) atualmente disponíveis em muitas plataformas on-line, superam os riscos.

Como evitar (o impacto de) vazamentos de credenciais?

Em primeiro lugar, e não vamos nos cansar de repetir isso, não confie apenas em senhas. Em vez disso, certifique-se de que suas contas estejam protegidas por duas formas de identificação.

Use a autenticação em dois fatores (2FA) em todos os serviços que a permitam, de preferência na forma de uma chave de segurança 2FA dedicada ou de um aplicativo de autenticação, como o Microsoft Authenticator ou o Google Authenticator. Isso tornará muito mais difícil para os invasores obterem acesso não autorizado às suas contas, mesmo que eles consigam, de alguma forma, obter a(s) sua(s) senha(s).

Quanto à segurança da senha em si, evite anotar seus detalhes de login em papel ou armazená-los em um aplicativo de anotações. Também é melhor evitar armazenar as credenciais da conta em navegadores da Web, que geralmente as salvam como arquivos de texto simples, tornando-as vulneráveis ao vazamento de dados por malware.

Outras dicas básicas de segurança de conta incluem o uso de senhas fortes, que tornam os ataques de brute force mais difíceis para os criminosos. Evite senhas curtas e simples, como uma palavra e um número. Em caso de dúvida, use esta ferramenta da ESET para gerar suas senhas ou faça com que ela verifique a força de suas próprias senhas.

Também é uma boa prática usar frases de senha, que podem ser mais seguras e fáceis de lembrar. Em vez de combinações aleatórias de letras e símbolos, elas são compostas por uma série de palavras salpicadas de letras maiúsculas e, possivelmente, caracteres especiais.

Além disso, use uma senha diferente para cada uma de suas contas para evitar ataques como o credential stuffing, que explora a capacidade de reutilizar as mesmas credenciais em vários serviços on-line.

Uma nova abordagem de autenticação é baseada em logins sem senha, como passkeys, e outros métodos de login, como tokens de segurança, códigos de uso único ou biometria, também estão disponíveis para verificar a propriedade da conta em vários dispositivos e sistemas.

Prevenção por parte das empresas

As empresas precisam investir em soluções de segurança, como software de detecção e resposta, que possam evitar vazamentos e incidentes de segurança. Além disso, as organizações devem reduzir proativamente sua superfície de ataque e reagir assim que detectarem algo suspeito. O gerenciamento de vulnerabilidades também é fundamental, pois estar ciente das falhas de software conhecidas e corrigi-las a tempo ajuda a evitar que sejam exploradas por cibercriminosos.

Por outro lado, o fator humano, sempre presente, também pode desencadear um ataque, por exemplo, quando um funcionário abre um anexo de e-mail suspeito ou clica em um link. É por isso que você não pode subestimar a importância do treinamento em cibersegurança e da segurança de endpoint e e-mail.

Leia mais: Fortalecendo o elo mais fraco: conscientização sobre segurança para funcionários

Qualquer empresa que leve a sério a segurança de dados também deve considerar uma solução de prevenção contra perda de dados (DLP) e implementar uma política robusta de backup.

Além disso, a administração de grandes volumes de dados de clientes e funcionários exige práticas rigorosas de criptografia. A criptografia local de credenciais pode proteger esses dados confidenciais, dificultando que os invasores explorem informações roubadas sem acesso às chaves de criptografia correspondentes.

Em última análise, não existe uma solução única para todos os casos, e cada empresa deve adaptar sua estratégia de segurança de dados às suas necessidades específicas e ao cenário de ameaças em evolução. No entanto, uma combinação de práticas recomendadas de cibersegurança ajudará muito a evitar vazamentos de dados e outros incidentes de segurança digital.