Cada vez que los investigadores de ESET descubren un nuevo ataque interesante, una nueva muestra de malware o una vieja amenaza que esté evolucionando de una manera interesante, compartimos las noticias en este blog. Hoy les traemos una amenaza que fue interesante de analizar: un troyano diseñado para atacar a los jugadores de póker online.

La última vez que escribí sobre un malware relacionado con el póker se trataba de PokerAgent, un troyano que se propagaba a través de Facebook, utilizado para robar las credenciales de inicio de sesión de los usuarios en esta red social, información de tarjetas de crédito y el nivel de crédito en los juegos de póker del sitio Zynga.

En esta ocasión, les traemos novedades sobre Win32/Spy.Odlanor, un malware utilizado por su operador para hacer trampa en los juegos de póker online, ya que espía las cartas de los oponentes infectados. Sus víctimas son específicamente los usuarios de dos de los sitios de póker en línea más grandes: PokerStars y Full Tilt Poker.

Modus Operandi: Odlanor toma capturas de pantalla de su víctima

El ataque parece funcionar de una manera simple: después de que el troyano infectó con éxito a la víctima, el creador del malware intenta participar de su juego. Como consecuencia, cuenta con una ventaja injusta, ya que es capaz de ver las cartas del oponente.

Vamos a explicar cada uno de estos pasos con mayor detalle, de la misma forma en que los fuimos descubriendo a través de nuestro análisis.

Al igual que todo típico troyano informático, los usuarios generalmente se infectan con Win32/Spy.Odlanor sin saberlo, al descargar alguna otra aplicación útil a partir de fuentes que no son los sitios web oficiales de los autores del software. Este malware se hace pasar por programas de instalación inofensivos para diversas aplicaciones de propósito general, como Daemon Tools o mTorrent.

En otros casos, el troyano se carga en el sistema de la víctima a través de diversos programas relacionados con el póker: bases de datos para los jugadores, calculadoras y así sucesivamente (como Tournament Shark, Poker Calculator Pro, Smart Buddy, Poker Office, entre otros).

Una vez ejecutado, el malware se utiliza para tomar capturas de pantalla de la ventana de los dos sitios de póker a los que se dirigen los ataques, PokerStars o Full Tilt Poker, cuando la víctima está usando cualquiera de ellos. Las capturas de pantalla luego se envían al equipo remoto del atacante.

Posteriormente, el criminal visualiza las imágenes para hacer trampa en el juego. Las capturas no solo revelan las cartas en la mano del oponente infectado, sino también el ID del jugador. Ambos sitios de póker permiten buscar jugadores por sus documentos de identidad, por lo tanto, el atacante puede conectarse fácilmente a las mesas de las víctimas que están jugando.

No estamos seguros de si el autor juega los juegos en forma manual o si lo hace de alguna manera automatizada.

En las últimas versiones del malware, se añadió la funcionalidad de robo de datos de propósito general mediante la ejecución de una versión de NirSoft WebBrowserPassView, integrada en el troyano Odlanor. Esta herramienta, detectada por ESET como Win32/PSWTool.WebBrowserPassView.B, a pesar de ser una Aplicación potencialmente no deseada, es un programa legítimo, y es capaz de extraer contraseñas de varios navegadores web.

Detalles técnicos de Odlanor

El troyano se comunica con su servidor de C&C, cuya dirección está codificada en forma rígida en el archivo binario, mediante HTTP. Parte de la información extraída, como la versión de malware e información de identificación del equipo, es enviada en los parámetros de la URL. El resto de la información recopilada, incluyendo un archivo comprimido con las capturas de pantalla o las contraseñas robadas, se envía en los datos de la solicitud POST.

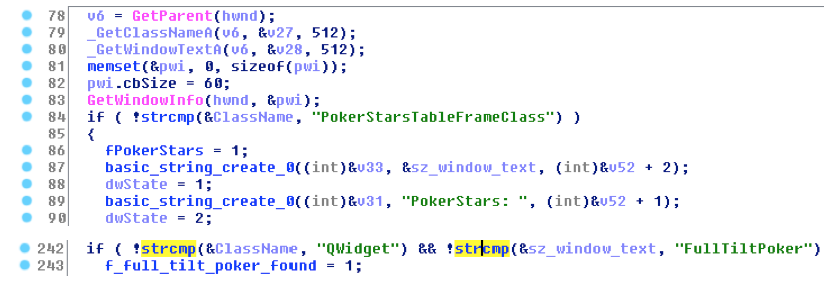

Las capturas de pantalla de IDA Pro que aparecen a continuación muestran las partes del código del malware encargadas de buscar las ventanas de PokerStars y Full Tilt Poker:

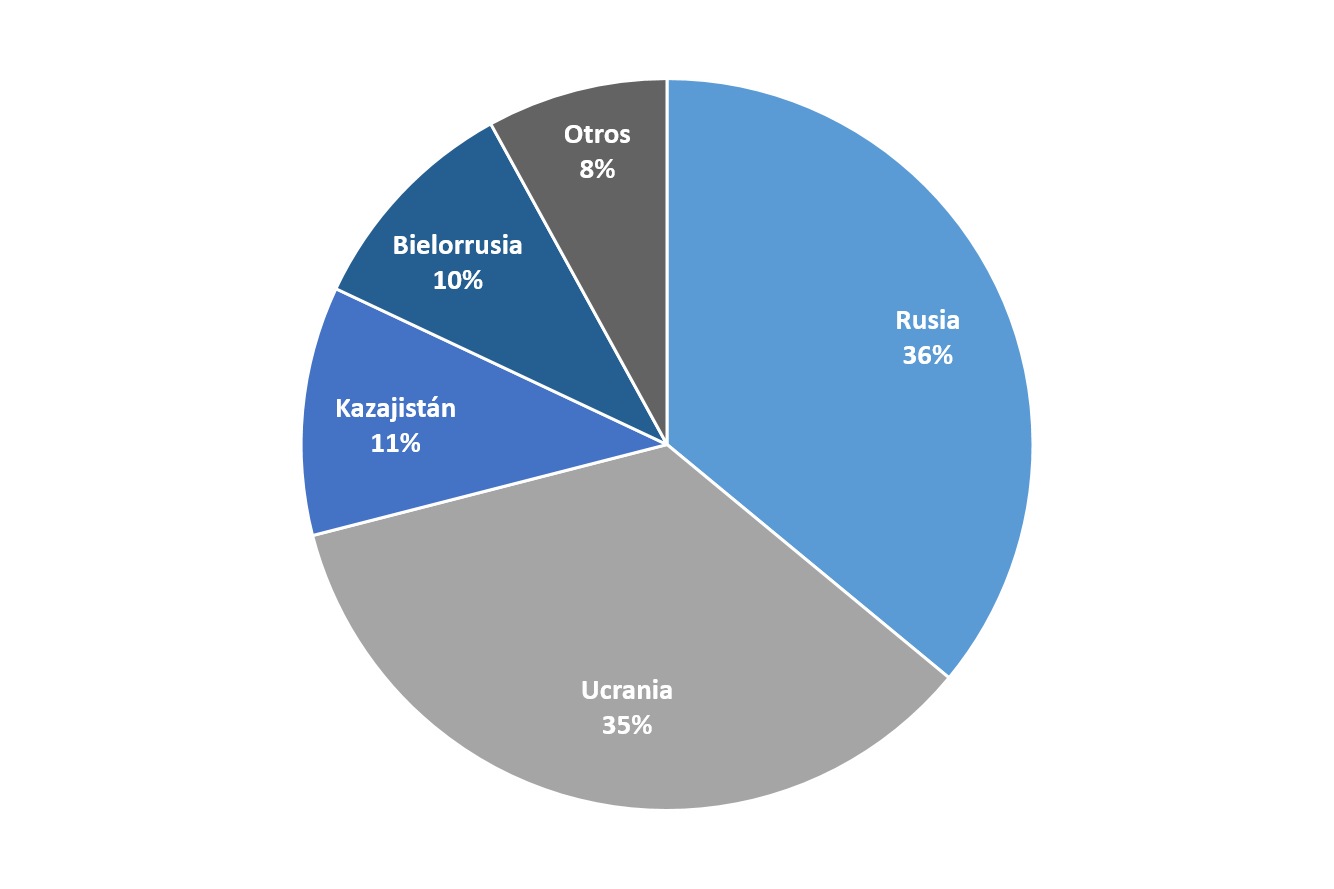

Estadísticas: Europa del Este con las mayores detecciones

Estadísticas: Europa del Este con las mayores detecciones

Hemos observado varias versiones del malware in the wild; las más antiguos datan de marzo de 2015. Según los datos telemétricos de ESET LiveGrid®, el mayor número de detecciones proviene de países de Europa del Este: varias de las víctimas se encontraban en la República Checa, Polonia y Hungría. Sin embargo, el troyano plantea una amenaza potencial para cualquier jugador de póker online.

A partir del 16 de septiembre, hemos detectado varios cientos de usuarios infectados con Win32/Spy.Odlanor:

Hashes SHA1:

18d9c30294ae989eb8933aeaa160570bd7309afc

510acecee856abc3e1804f63743ce4a9de4f632e

dfa64f053bbf549908b32f1f0e3cf693678c5f5a

Gracias a Miro Babiš por el análisis.