Voici un aperçu des activités d’une selection de groupes APT, étudiés et analysés par ESET Research au quatrième trimestre 2023 et au premier trimestre 2024.

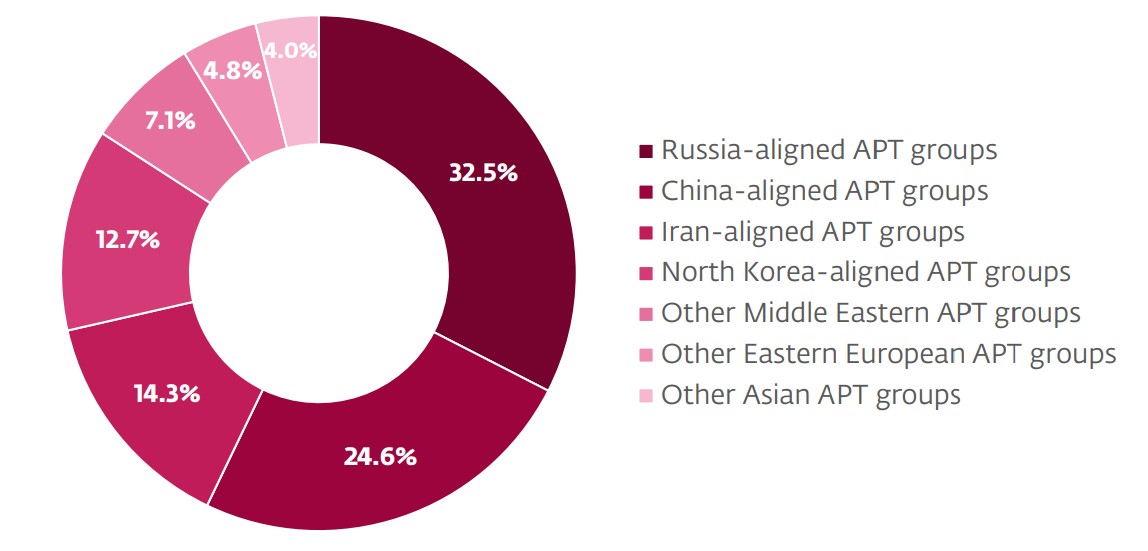

- Les groupes alignés sur l'Iran intensifient leurs activités depuis le début du conflit israélo-palestinien.

- Les groupes alignés sur la Russie se focalisent sur l'espionnage au sein de l'Union européenne.

- Les groupes alignés sur la Chine exploitent les vulnérabilités d’appareils publiquement accessibles sur internet.

- Groupes alignés sur la Corée du Nord : Ciblage continu des industries aérospatiale, de la défense et des crypto-monnaies.

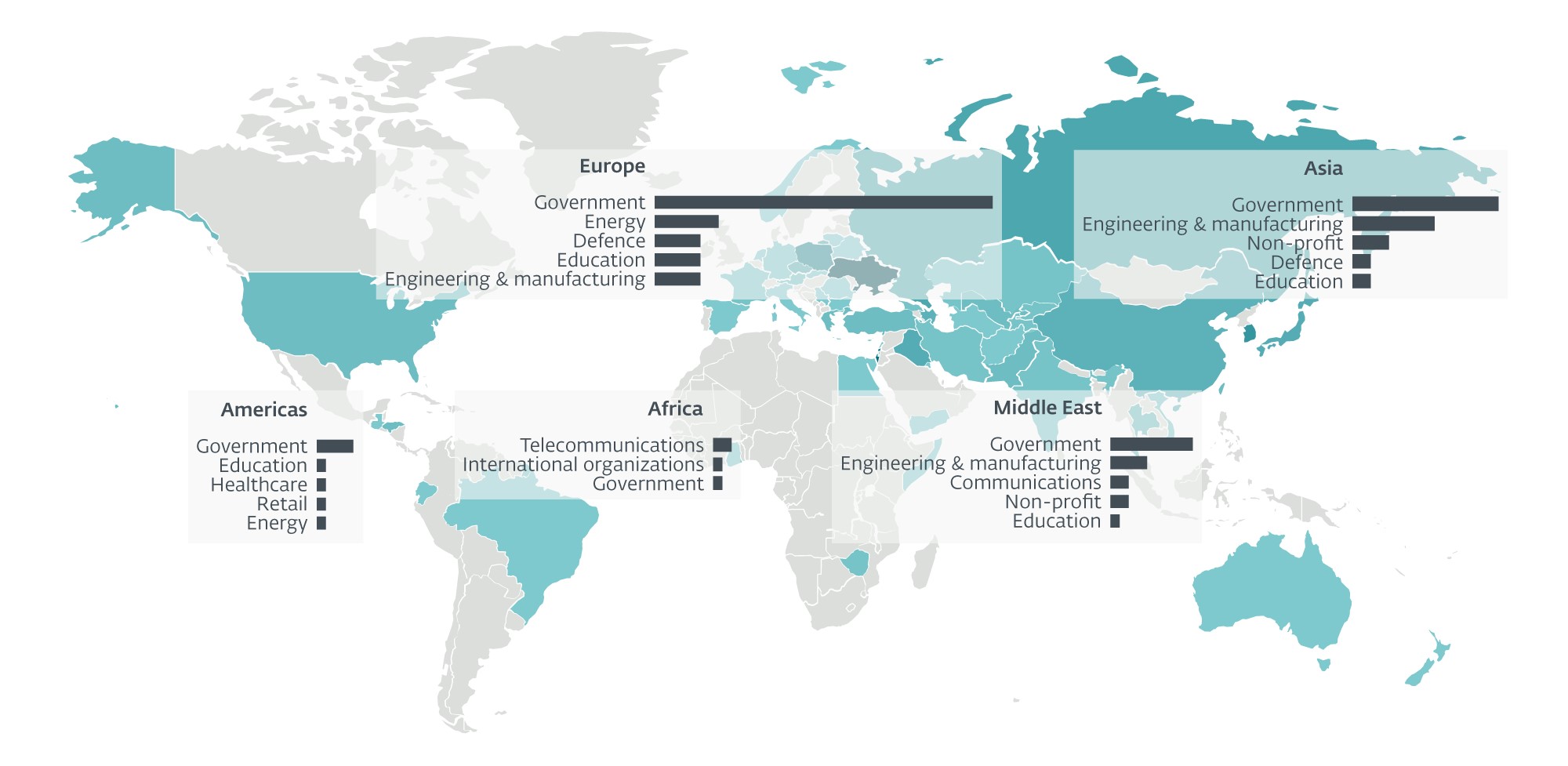

- La majorité des campagnes visaient en premier lieu des organisations gouvernementales.

ESET publie son dernier rapport d'activité APT qui examine les activités les plus remarquables d’une sélection de groupes APT (menaces persistantes avancées). Ces recherches sont documentées par les analystes d’ESET sur une période allant d'octobre 2023 à fin mars 2024, elles illustrent les tendances clés et les développements des menaces à venir. Ces éléments ne représentent qu'une fraction des données d'intelligence en cybersécurité disponibles dans les rapports privés d'ESET.

Après l'attaque menée par le Hamas contre Israël en octobre 2023, et tout au long de la guerre en cours à Gaza, ESET a détecté une augmentation significative de l'activité des groupes de menaces alignés sur l'Iran. MuddyWater et Agrius adoptent désormais des stratégies plus agressives impliquant le courtage d'accès et des attaques aux conséquences importantes. Parallèlement, les activités d'OilRig et de Ballistic Bobcat ont connu un ralentissement, suggérant un changement stratégique vers des opérations plus visibles et visant Israël.

Quant aux groupes alignés sur les intérêts de la Russie, ils ont concentré leurs activités sur l'espionnage au sein de l'Union européenne et les attaques contre l'Ukraine. Ainsi, ESET a découvert la campagne Texonto, une opération de désinformation et de manipulation psychologique (PSYOP). Le rapport examine également l'exploitation d'une vulnérabilité zero-day dans Roundcube par Winter Vivern, un groupe qu'ESET estime aligné sur les intérêts de la Biélorussie.

D'autre part, plusieurs acteurs malveillants alignés sur la Chine ont exploité les vulnérabilités des appareils publiquement accessibles sur internet, tels que les VPN et les pares-feux, et des logiciels pour cibler plusieurs secteurs verticaux. Du côté des groupes alignés sur la Corée du Nord, ils continuent à cibler les entreprises de l'aérospatiale et de la défense et l'industrie des crypto-monnaies.

Les activités malveillantes décrites dans le rapport d'activité des APT d'ESET pour le quatrième trimestre 2023 et le premier trimestre 2024 sont détectées par les produits ESET ; les informations partagées sont principalement basées sur les données de télémétrie propriétaires d'ESET et ont été vérifiées par les chercheurs d'ESET.

Le rapport complet est disponible ici en anglais..

Les rapports d'activité APT d'ESET ne contiennent qu'une partie des données de renseignement sur la cybersécurité fournies dans les rapports APT d'ESET PREMIUM. Pour plus d'informations, visitez le site Web d'ESET Threat Intelligence.

Suivez la recherche ESET sur X pour des mises à jour régulières sur les tendances clés et les principales menaces.